¿Crees que los datos de tu servidor están a salvo solo porque el disco está cifrado? Imagina que un atacante físico reinicia tu máquina, extrae los módulos de memoria y, en cuestión de minutos, obtiene las llaves maestras de tu BitLocker o LUKS.

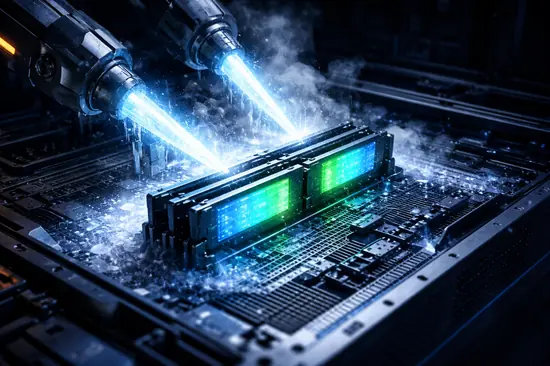

En pleno 2026, con la computación de borde y los centros de datos distribuidos en auge, el Cold Boot Attack ha resurgido como una amenaza crítica. No es ciencia ficción; es física aplicada a la retención de electrones en condensadores de DRAM.

En esta guía profesional, te explicaré basándome en mi experiencia auditando nodos de alta disponibilidad, cómo funciona exactamente esta vulnerabilidad y qué pasos específicos debes dar hoy mismo para mitigarla de forma definitiva.

¿Qué es un Cold Boot Attack y por qué sigue siendo viable?

Un Cold Boot Attack es un tipo de ataque de canal lateral donde un atacante con acceso físico recupera datos de la RAM después de un reinicio en frío.

Contrario a la creencia popular, la memoria DRAM no se borra instantáneamente al perder energía; los datos persisten durante segundos o incluso minutos.

En 2026, con memorias DDR5 y las nuevas DDR6, la densidad de celdas ha aumentado, lo que irónicamente puede facilitar la retención bajo ciertas condiciones térmicas.

El vector de ataque en servidores modernos

- Acceso físico a salas de servidores con seguridad laxa.

- Uso de sprays congelantes (nitrógeno líquido) para extender la persistencia de datos.

- Extracción rápida de módulos para lectura en sistemas externos controlados.

La física detrás del ataque: Remanencia de datos

Los módulos de RAM almacenan información en condensadores microscópicos que pierden su carga gradualmente.

A temperatura ambiente (25°C), los datos pueden durar apenas unos segundos, pero si se enfrían a -50°C, la persistencia se extiende a minutos.

Esto permite a un atacante volcar el contenido de la memoria en una unidad USB antes de que los bits se degraden por completo.

| Temperatura | Persistencia Estimada | Riesgo de Recuperación |

|---|---|---|

| 20°C (Ambiente) | 2-5 segundos | Bajo/Medio |

| 0°C (Hielo) | 20-60 segundos | Alto |

| -50°C (Nitrógeno) | +10 minutos | Crítico |

Cómo proteger tu servidor paso a paso

Para mitigar este riesgo en un entorno de producción, debemos combinar medidas de software, firmware y hardware.

- Habilitar el cifrado total de memoria (TME): Es la defensa más robusta en CPUs modernas.

- Configurar el borrado de RAM en el apagado: Forzar al sistema operativo a sobrescribir la memoria.

- Desactivar el arranque desde dispositivos externos: Bloquear USB y PXE en la BIOS/UEFI.

- Utilizar contraseñas de BIOS/UEFI: Impedir cambios en el orden de arranque.

Configuración avanzada en Linux (Kernel 6.x+)

En servidores con Linux, puedes añadir parámetros al GRUB para mitigar la persistencia de datos en memoria.

Usa el parámetro `page_poison=1` para asegurar que las páginas de memoria liberadas se sobrescriban con patrones basura inmediatamente.

Tecnologías de hardware: TME y Total Memory Encryption

La solución definitiva al Cold Boot Attack no es el software, sino el hardware. Los fabricantes han implementado tecnologías que cifran la RAM en tiempo real.

Intel TME (Total Memory Encryption)

Introducido en procesadores Xeon, esta tecnología utiliza un motor de cifrado AES-XTS-128 ubicado en el controlador de memoria.

Incluso si alguien extrae los módulos de DDR5, los datos obtenidos serán ruido aleatorio ilegible sin la clave generada por el hardware al arrancar.

AMD SME (Secure Memory Encryption)

Similar a Intel, los procesadores EPYC y Ryzen Pro ofrecen cifrado de memoria transparente.

La ventaja de AMD es la capacidad de usar SEV (Secure Encrypted Virtualization), que protege cada máquina virtual con una clave de memoria única, ideal para entornos Cloud.

Ventajas y Desventajas

✅ Ventajas

- Protección contra robo físico de hardware.

- Protección de claves de cifrado de disco (LUKS/BitLocker).

- Cumplimiento de normativas de alta seguridad (PCI-DSS, HIPAA).

❌ Desventajas

- Ligero impacto en la latencia de memoria (1-3%).

- Requiere hardware específico compatible (CPUs Pro/Enterprise).

- Complejidad inicial de configuración en la BIOS.

Preguntas Frecuentes

¿Puede un ataque Cold Boot ocurrir de forma remota?

No. Requiere acceso físico directo al hardware para manipular el suministro eléctrico o extraer los módulos de memoria.

¿Es suficiente poner una contraseña a la BIOS?

No. La contraseña de la BIOS evita cambios de configuración, pero no impide que alguien extraiga físicamente los módulos de RAM para leerlos en otra placa base.

¿Las memorias DDR5 son más seguras que las DDR4?

No inherentemente frente a este ataque, aunque su mayor velocidad dificulta ligeramente la captura estable sin equipo especializado en 2026.

Conclusión

- El Cold Boot Attack aprovecha la remanencia física de los datos en la RAM.

- El enfriamiento de los módulos permite extraer claves de cifrado incluso minutos después del apagado.

- La solución más efectiva es el cifrado de hardware como TME o SME.

- Medidas de software como

page_poisonayudan pero no son infalibles contra un atacante determinado.

¿Has verificado si tu servidor tiene activado el cifrado de memoria? Cuéntanos tu experiencia protegiendo hardware crítico en los comentarios.